पहले, मैंने इस बारे में लिखा था कि आप GUI इंटरफ़ेस में SSH को कैसे सक्षम करके अपने सिस्को स्विच को सक्षम कर सकते हैं। यह बहुत अच्छा है अगर आप एन्क्रिप्टेड कनेक्शन पर अपने स्विच सीएलआई का उपयोग करना चाहते हैं, लेकिन यह अभी भी सिर्फ एक उपयोगकर्ता नाम और पासवर्ड पर निर्भर करता है।

यदि आप अत्यधिक संवेदनशील नेटवर्क में इस स्विच का उपयोग कर रहे हैं, तो आपको बहुत सुरक्षित होने की आवश्यकता है, तो आप अपने एसटी कनेक्शन के लिए सार्वजनिक कुंजी प्रमाणीकरण सक्षम करने पर विचार कर सकते हैं। दरअसल, अधिकतम सुरक्षा के लिए, आप अपने स्विच तक पहुंच के लिए एक उपयोगकर्ता नाम / पासवर्ड और सार्वजनिक कुंजी प्रमाणीकरण सक्षम कर सकते हैं।

इस लेख में, मैं आपको दिखाता हूं कि SG300 सिस्को स्विच पर सार्वजनिक कुंजी प्रमाणीकरण कैसे सक्षम किया जाए और puTTYGen का उपयोग करके सार्वजनिक और निजी प्रमुख जोड़े कैसे उत्पन्न करें। फिर मैं आपको दिखाता हूँ कि नई कुंजियों का उपयोग करके कैसे लॉगिन करें। इसके अलावा, मैं आपको दिखाऊंगा कि इसे कैसे कॉन्फ़िगर किया जाए ताकि आप निजी कुंजी का उपयोग करने के साथ-साथ उपयोगकर्ता नाम / पासवर्ड टाइप करने के लिए उपयोगकर्ता को लॉगिन करने के लिए या तो बस कुंजी का उपयोग कर सकें।

नोट : इससे पहले कि आप इस ट्यूटोरियल को शुरू करें, सुनिश्चित करें कि आपने पहले ही SSH सेवा को स्विच पर सक्षम कर दिया है, जिसका मैंने ऊपर दिए गए मेरे पिछले लिंक में उल्लेख किया है।

सार्वजनिक कुंजी द्वारा SSH उपयोगकर्ता प्रमाणीकरण सक्षम करें

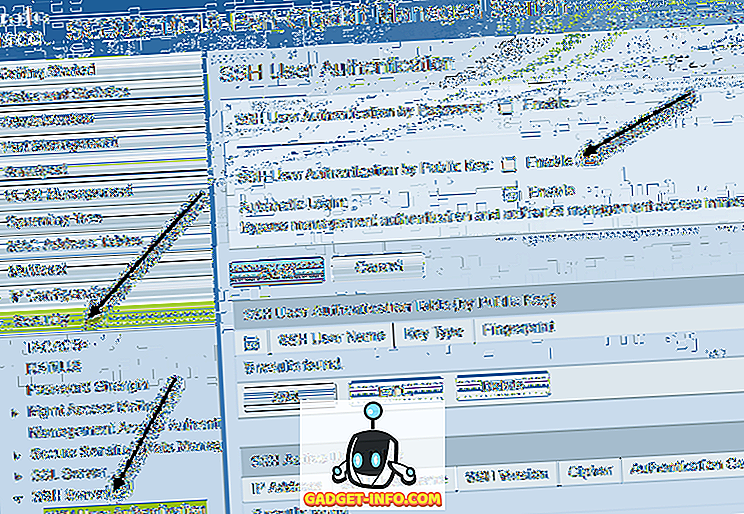

कुल मिलाकर, SSH के लिए काम करने के लिए सार्वजनिक कुंजी प्रमाणीकरण प्राप्त करने की प्रक्रिया सीधी है। मेरे उदाहरण में, मैं आपको दिखाता हूं कि वेब-आधारित GUI का उपयोग करके सुविधाओं को कैसे सक्षम किया जाए। मैंने सार्वजनिक कुंजी प्रमाणीकरण को सक्षम करने के लिए CLI इंटरफ़ेस का उपयोग करने की कोशिश की, लेकिन यह मेरी निजी RSA कुंजी के प्रारूप को स्वीकार नहीं करेगा।

एक बार जब मुझे वह काम मिल जाता है, तो मैं इस पोस्ट को CLI कमांड्स के साथ अपडेट करूंगा, जो यह सुनिश्चित करेगा कि हम अभी के लिए GUI के माध्यम से क्या करेंगे। सबसे पहले Security, फिर SSH Server और अंत में SSH User Authentication पर क्लिक करें।

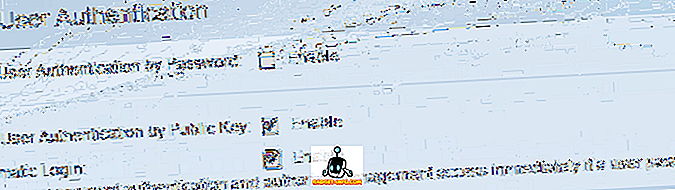

दाहिने हाथ के फलक में, आगे बढ़ें और सार्वजनिक कुंजी द्वारा SSH उपयोगकर्ता प्रमाणीकरण के बगल में सक्षम करें बॉक्स को चेक करें । परिवर्तनों को सहेजने के लिए लागू करें बटन पर क्लिक करें । स्वचालित लॉगिन के बगल में सक्षम करें बटन को अभी तक चेक न करें जैसा कि मैं समझाता हूं कि आगे और नीचे।

अब हमें एक SSH उपयोगकर्ता नाम जोड़ना होगा। उपयोगकर्ता को जोड़ने से पहले, हमें पहले एक सार्वजनिक और निजी कुंजी जनरेट करनी होगी। इस उदाहरण में, हम puTTYGen का उपयोग करेंगे, जो कि एक प्रोग्राम है जो puTTY के साथ आता है।

निजी और सार्वजनिक कुंजी उत्पन्न करें

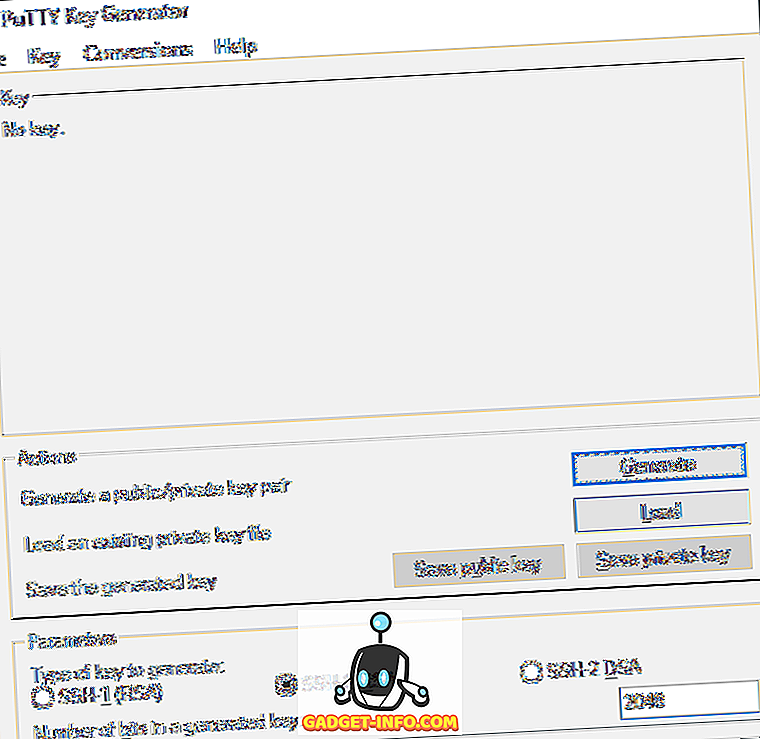

कुंजियों को उत्पन्न करने के लिए, आगे बढ़ें और पहले puTTYGen खोलें। आपको एक रिक्त स्क्रीन दिखाई देगी और आपको वास्तव में नीचे दिखाई गई चूक से कोई भी सेटिंग नहीं बदलनी चाहिए।

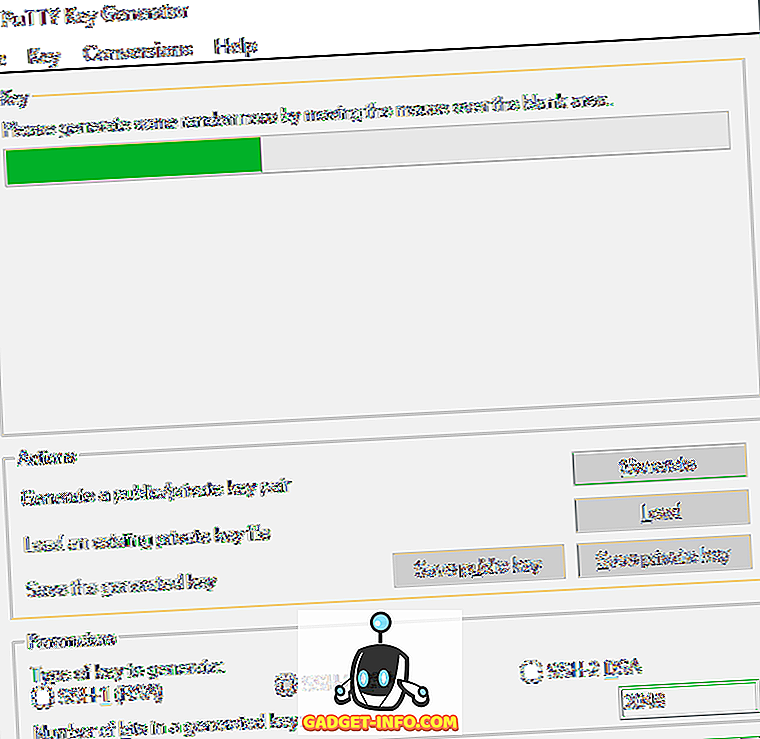

जनरेट बटन पर क्लिक करें और फिर अपने माउस को खाली क्षेत्र के चारों ओर घुमाएं जब तक कि प्रगति बार पूरे रास्ते में न चला जाए।

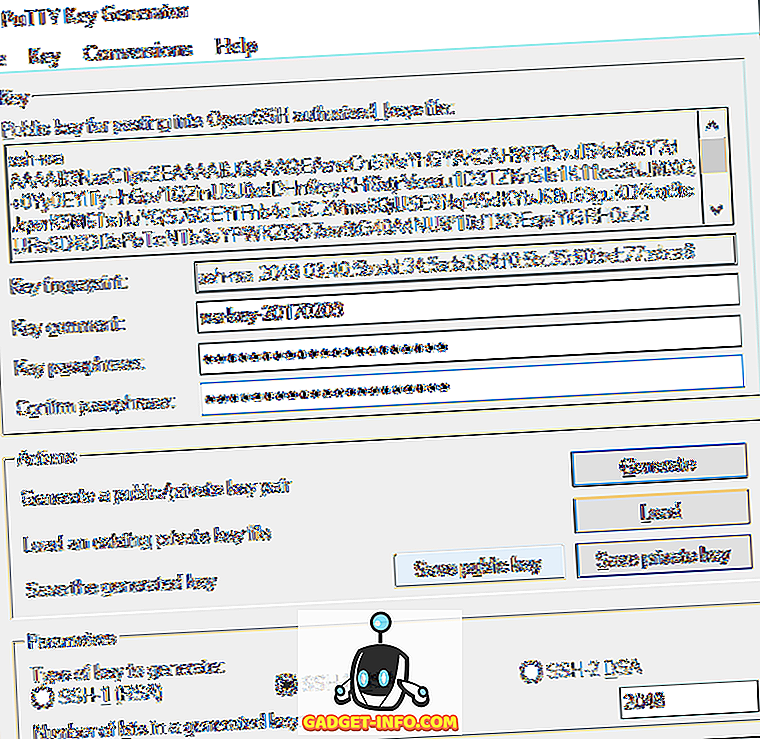

एक बार चाबियाँ उत्पन्न होने के बाद, आपको पासफ़्रेज़ में टाइप करना होगा, जो मूल रूप से कुंजी को अनलॉक करने के लिए पासवर्ड की तरह है।

ब्रूट-फोर्स हमलों से कुंजी को बचाने के लिए एक लंबे पासफ़्रेज़ का उपयोग करना एक अच्छा विचार है। एक बार जब आप दो बार पासफ़्रेज़ में टाइप कर लेते हैं, तो आपको सार्वजनिक कुंजी सहेजें और निजी कुंजी बटन सहेजें पर क्लिक करना चाहिए। सुनिश्चित करें कि ये फ़ाइलें सुरक्षित स्थान पर सहेजी गई हैं, अधिमानतः किसी प्रकार के एन्क्रिप्टेड कंटेनर में जिसे खोलने के लिए पासवर्ड की आवश्यकता होती है। एन्क्रिप्टेड वॉल्यूम बनाने के लिए VeraCrypt का उपयोग करने पर मेरी पोस्ट देखें।

उपयोगकर्ता और कुंजी जोड़ें

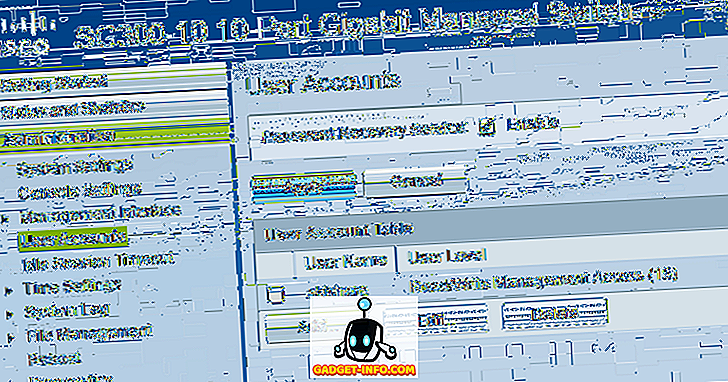

अब SSH यूजर ऑथेंटिकेशन स्क्रीन पर वापस आ गए। यहां आप दो अलग-अलग विकल्पों में से चुन सकते हैं। सबसे पहले, प्रशासन - उपयोगकर्ता खाते पर जाएं यह देखने के लिए कि आपके पास वर्तमान में लॉगिन के लिए क्या खाते हैं।

जैसा कि आप देख सकते हैं, मेरे पास अपने स्विच तक पहुँचने के लिए एक खाता है जिसे अकिशोर कहा जाता है। वर्तमान में, मैं इस खाते का उपयोग वेब-आधारित GUI और CLI तक पहुँचने के लिए कर सकता हूँ। SSH उपयोगकर्ता प्रमाणीकरण पृष्ठ पर वापस, जिस उपयोगकर्ता को आपको SSH उपयोगकर्ता प्रमाणीकरण तालिका (सार्वजनिक कुंजी द्वारा) में जोड़ने की आवश्यकता होती है, वह वही हो सकता है जो आपके पास प्रशासन - उपयोगकर्ता खातों या अलग-अलग है।

यदि आप एक ही उपयोगकर्ता नाम चुनते हैं, तो आप स्वचालित लॉगिन के तहत सक्षम करें बटन की जांच कर सकते हैं और जब आप स्विच में लॉग इन करने के लिए जाते हैं, तो आपको बस निजी कुंजी के लिए उपयोगकर्ता नाम और पासवर्ड लिखना होगा और आपको लॉग इन करना होगा। ।

यदि आप यहां एक अलग उपयोगकर्ता नाम चुनने का निर्णय लेते हैं, तो आपको एक संकेत मिलेगा जहां आपको एसएसएच निजी कुंजी उपयोगकर्ता नाम और पासवर्ड दर्ज करना होगा और फिर आपको अपना सामान्य उपयोगकर्ता नाम और पासवर्ड दर्ज करना होगा (व्यवस्थापक - उपयोगकर्ता खातों के तहत सूचीबद्ध) । यदि आप अतिरिक्त सुरक्षा चाहते हैं, तो एक अलग उपयोगकर्ता नाम का उपयोग करें, अन्यथा इसे अपने वर्तमान के समान ही नाम दें।

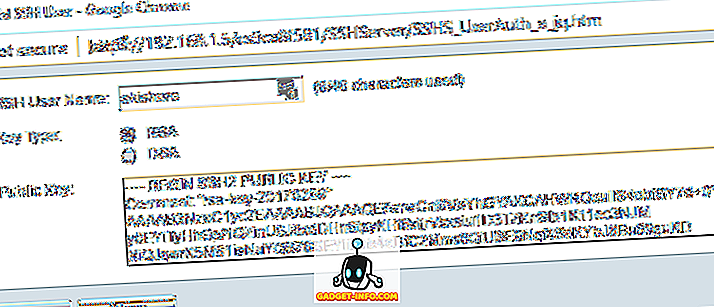

Add बटन पर क्लिक करें और आपको Add SSH यूजर विंडो पॉप अप मिलेगा।

सुनिश्चित करें कि कुंजी प्रकार RSA पर सेट है और फिर आगे बढ़ें और अपनी सार्वजनिक SSH कुंजी फ़ाइल खोलें जिसे आपने नोटपैड जैसे प्रोग्राम का उपयोग करके पहले सहेजा था। संपूर्ण सामग्री की प्रतिलिपि बनाएँ और इसे सार्वजनिक कुंजी विंडो में पेस्ट करें। लागू करें पर क्लिक करें और फिर शीर्ष पर एक सफल संदेश मिलने पर बंद करें पर क्लिक करें ।

निजी कुंजी का उपयोग कर लॉगिन करें

अब हमें केवल अपनी निजी कुंजी और पासवर्ड का उपयोग करके लॉगिन करना है। इस बिंदु पर, जब आप लॉगिन करने का प्रयास करते हैं, तो आपको दो बार लॉगिन क्रेडेंशियल दर्ज करने की आवश्यकता होगी: एक बार निजी कुंजी के लिए और एक बार सामान्य उपयोगकर्ता खाते के लिए। एक बार जब हम स्वचालित लॉगिन सक्षम कर देते हैं, तो आपको बस निजी कुंजी के लिए उपयोगकर्ता नाम और पासवर्ड दर्ज करना होगा और आप अंदर रहेंगे।

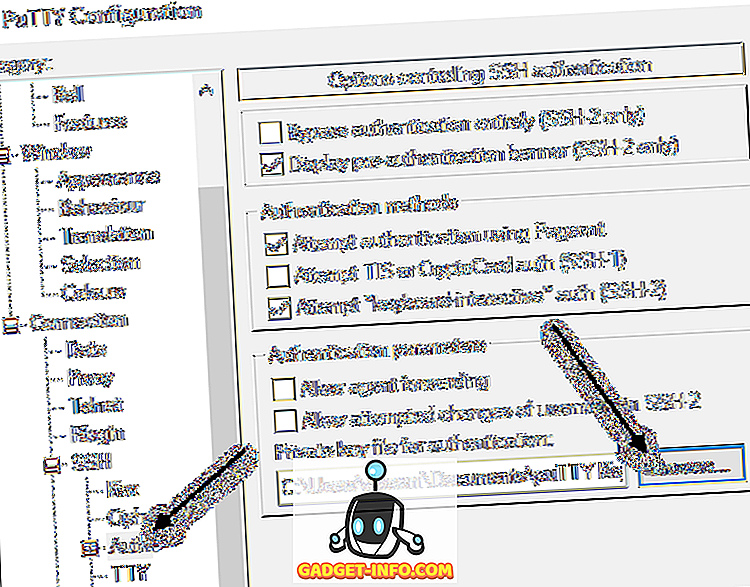

PuTTY खोलें और सामान्य रूप से होस्ट नाम बॉक्स में अपने स्विच के आईपी पते में दर्ज करें। हालाँकि, इस बार, हमें प्राइवेट कुंजी को puTTY में भी लोड करना होगा। ऐसा करने के लिए, कनेक्शन का विस्तार करें, फिर SSH का विस्तार करें और फिर Auth पर क्लिक करें।

प्रमाणीकरण के लिए निजी कुंजी फ़ाइल के अंतर्गत ब्राउज़ बटन पर क्लिक करें और पहले से बचाई गई निजी कुंजी फ़ाइल का चयन करें। अब कनेक्ट करने के लिए ओपन बटन पर क्लिक करें।

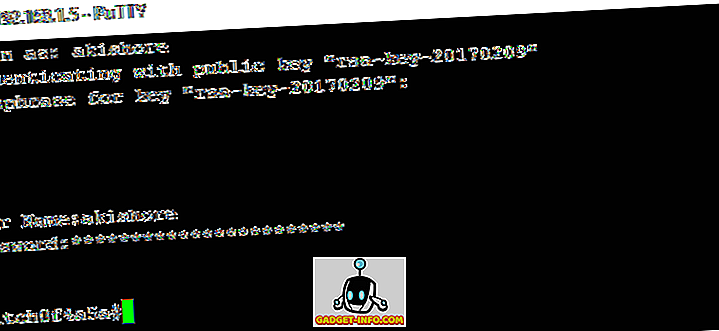

पहला संकेत लॉगिन के रूप में होगा और वह उपयोगकर्ता नाम होना चाहिए जिसे आपने SSH उपयोगकर्ताओं के अंतर्गत जोड़ा है। यदि आपने अपने मुख्य उपयोगकर्ता खाते के समान उपयोगकर्ता नाम का उपयोग किया है, तो इससे कोई फर्क नहीं पड़ेगा।

मेरे मामले में, मैंने दोनों उपयोगकर्ता खातों के लिए akishore का उपयोग किया, लेकिन मैंने निजी कुंजी के लिए और अपने मुख्य उपयोगकर्ता खाते के लिए अलग-अलग पासवर्ड का उपयोग किया। यदि आप चाहें, तो आप पासवर्ड भी वही बना सकते हैं, लेकिन वास्तव में ऐसा करने का कोई मतलब नहीं है, खासकर यदि आप स्वचालित लॉगिन सक्षम करते हैं।

अब यदि आप स्विच में आने के लिए डबल लॉगिन नहीं करना चाहते हैं, तो SSH उपयोगकर्ता प्रमाणीकरण पृष्ठ पर स्वचालित लॉगिन के बगल में सक्षम बॉक्स को चेक करें ।

जब यह सक्षम हो जाता है, तो आपको अब SSH उपयोगकर्ता के लिए केवल क्रेडेंशियल लिखना होगा और आपको लॉग इन करना होगा।

यह थोड़ा जटिल है, लेकिन एक बार जब आप इसके साथ खेलते हैं तो समझ में आता है। जैसा कि मैंने पहले उल्लेख किया है, मैं सीएलआई कमांड को भी लिखूंगा, जब मैं उचित प्रारूप में निजी कुंजी प्राप्त कर सकता हूं। यहां निर्देशों का पालन करते हुए, SSH के माध्यम से अपने स्विच तक पहुंचना अब बहुत अधिक सुरक्षित होना चाहिए। यदि आप समस्याओं में भाग लेते हैं या प्रश्न हैं, तो टिप्पणियों में पोस्ट करें। का आनंद लें!